Как защитить файлы от утечки: 5 сценариев настройки DLP¶

Блокировка действий с файлами по атрибутам¶

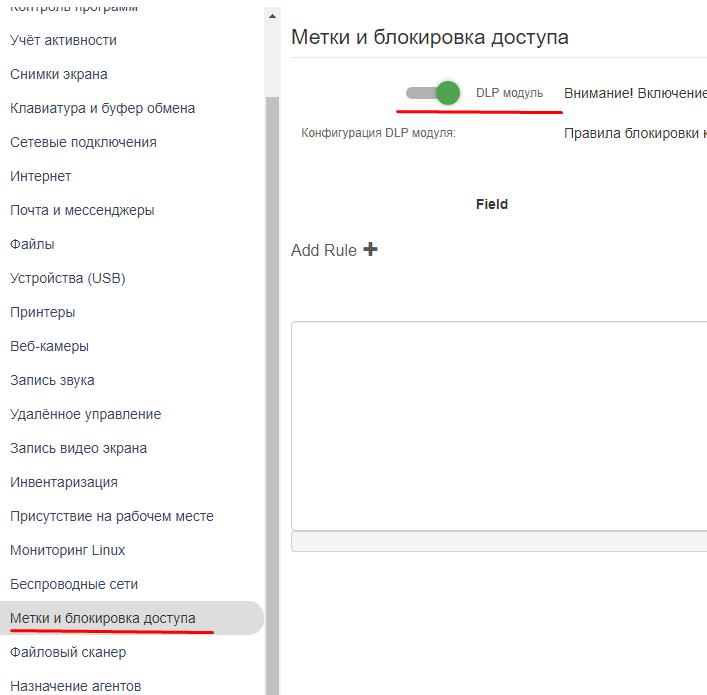

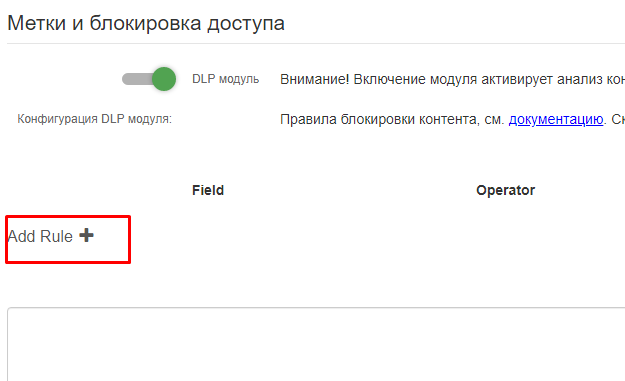

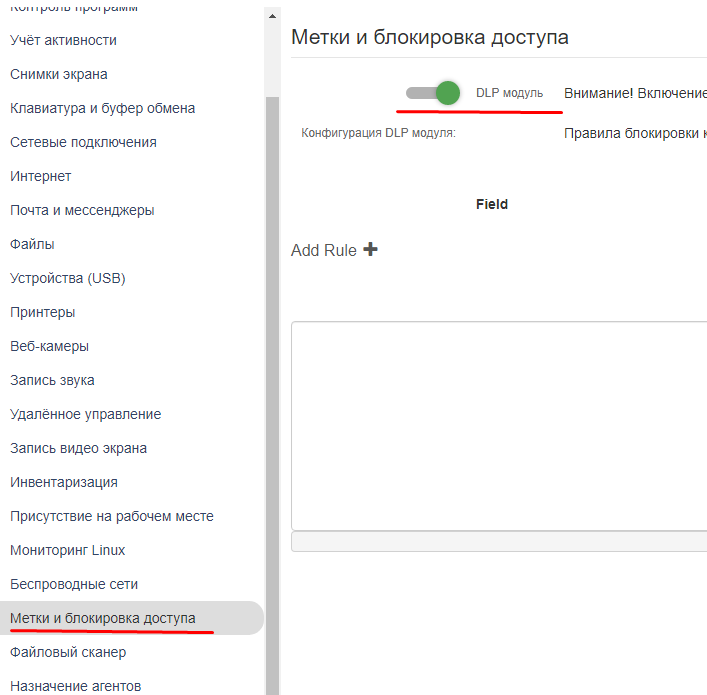

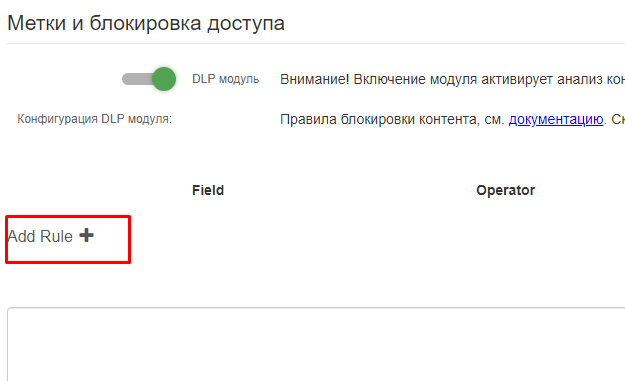

1. Активируем DLP модуль в конфигурации компьютеров.

Обращаю внимание, блокировка будет работать только на тех ПК где в конфигурации включен модуль.

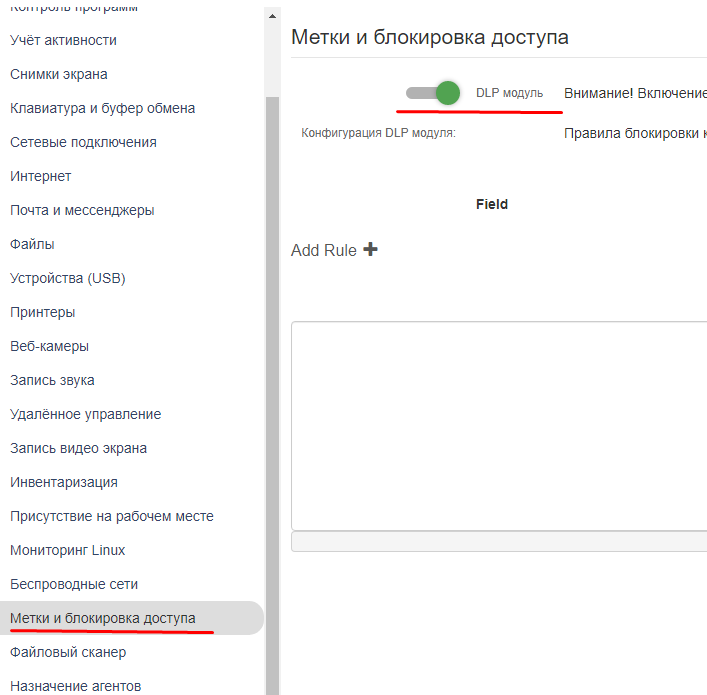

2. Создадим правило блокировки.

Для примера создадим правило, которое запрещает просмотр pdf файлов из любого приложения кроме AcrobatReader

Примечание

При составлении правила нужно помнить, что это правило блокировки, т.е. условия подразумевают запрет действий, когда правило истинно.

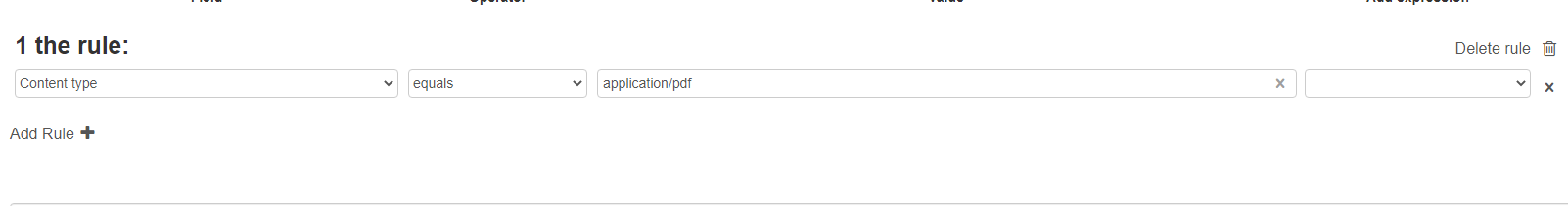

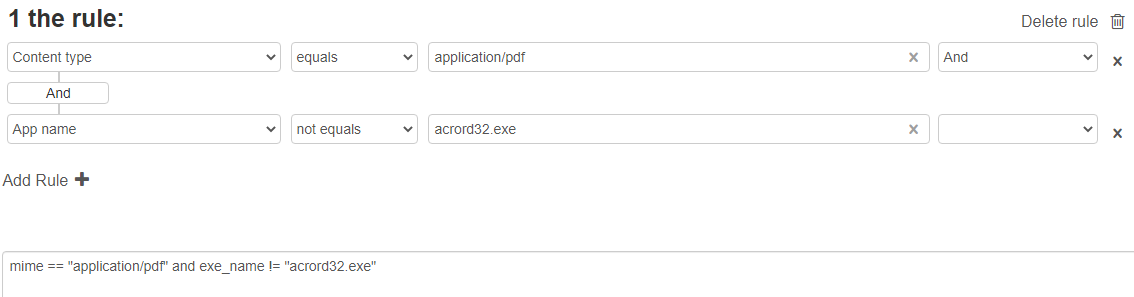

3. Выбираем условия следующим образом:

Содержимое файла равно типу pdf

4. В последнем боксе выбираем логическое условие «And» для добавления второго условия.

Вторым условием будет что программа имеющая доступ к файлу отличается от AcrobatReader

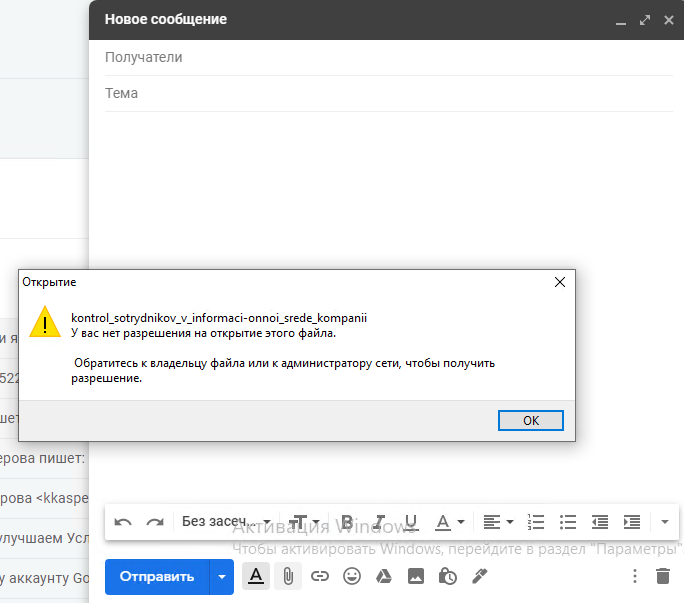

5. Сохраняем конфигурацию и проверяем на ПК сотрудника.

При попытке вложить файл pdf в письмо – запрет действия.

При попытке открыть файл в другой программе, например в браузере – запрет.

При попытке сменить расширение файла – запрет действия.

6. Таким образом мы можем запретить отправку файла используя почтовую программу или web-браузер. Для запрета записи на USB носитель нужно использовать модуль блокировки USB носителей.

Чтение файла и работа в разрешённом приложении доступны.

Отслеживание движения файла в периметре организации¶

Активируйте DLP-модуль в конфигурации компьютеров.

Примечание

Отслеживание файла по метке будет работать только на ПК с включенным DLP-модулем.

Установите метку в файл:

в новом файловом сканере: поставьте в файле метку в самом файловом сканере;

если у вас только старый встроенный файловый сканер: поставьте метку в метаданных файла.

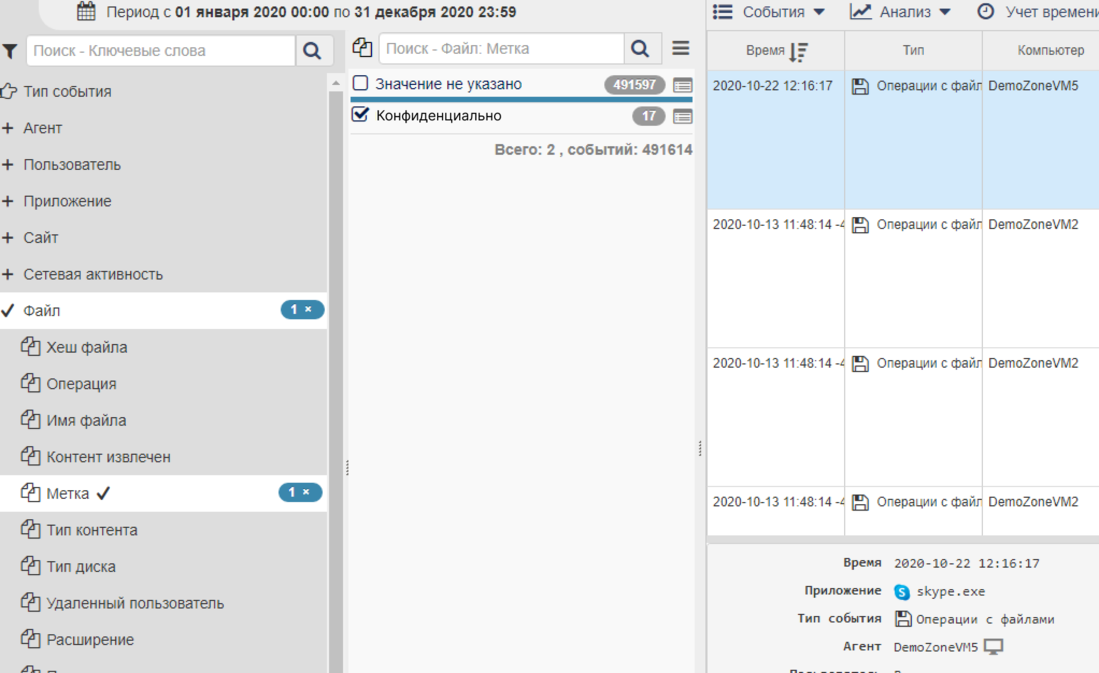

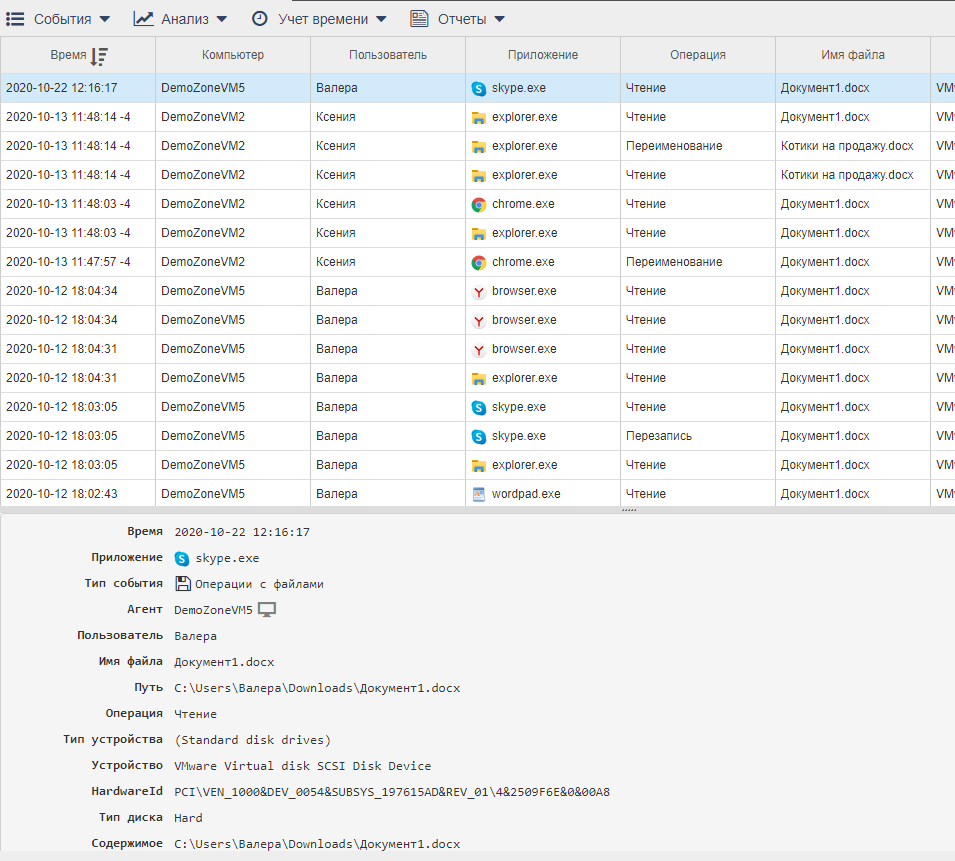

После установки меток движение файла можно отследить в веб-консоли. Для этого в измерении Файл выберите параметр Метка. В линзе событий откроются события, котороые содержат файлы с меткой.

Вид в линзе событий можно привести к компактному, если надать на Тип событий и выбрать событие Операции с файлами.

После этого можно проводить аналитическую и оперативную работу с помощью других возможностей веб-консоли.

Доступ к файлам только определенным сотрудникам¶

Активируйте DLP-модуль в конфигурации компьютеров.

Примечание

Отслеживание файла по метке будет работать только на ПК с включенным DLP-модулем.

Установите метку в файл:

в новом файловом сканере: поставьте в файле метку в самом файловом сканере;

если у вас только старый встроенный файловый сканер: поставьте метку в метаданных файла.

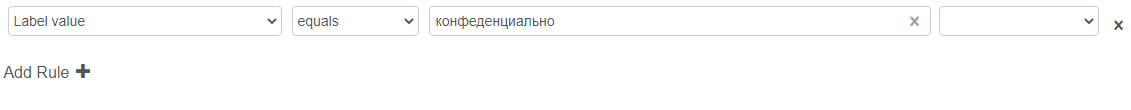

Нажмите Добавить правило+, чтобы создать правило блокировки.

Примечание

При составлении правила блокировки учитывайте, что действия запрещаются, когда условие истинно.

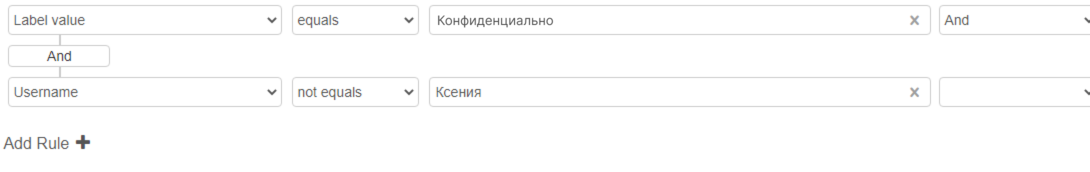

В полях правила укажите:

Значение метки — равно — значение метки, например: Конфиденциально;

в последнем поле выберите логическое условие И для добавления второго условия:

Во втором условии добавьте имя пользователя, который имеет доступ к файлу с меткой: Имя пользователя — не равен — имя пользователя, например: Ксения.

Сохраните конфигурацию и проверьте доступ на ПК сотрудников. У пользователя Ксения есть доступ к файлам, у остальных – нет.

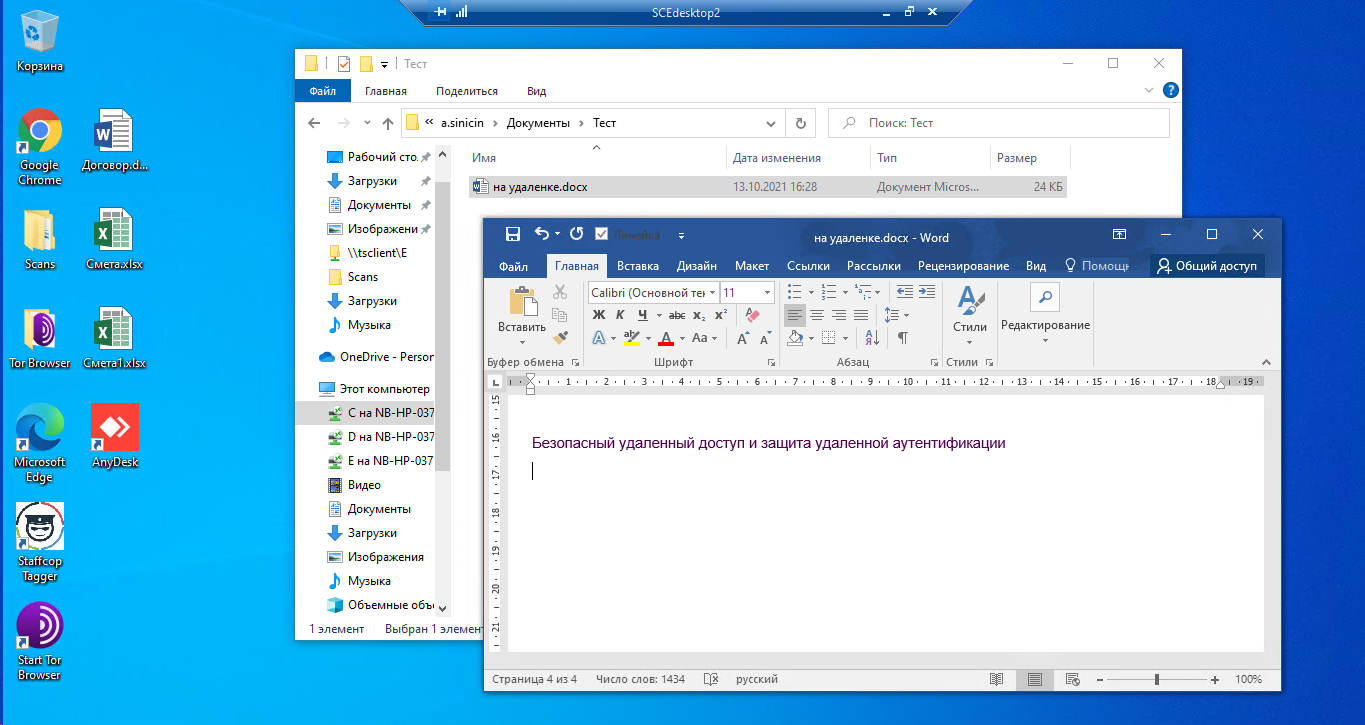

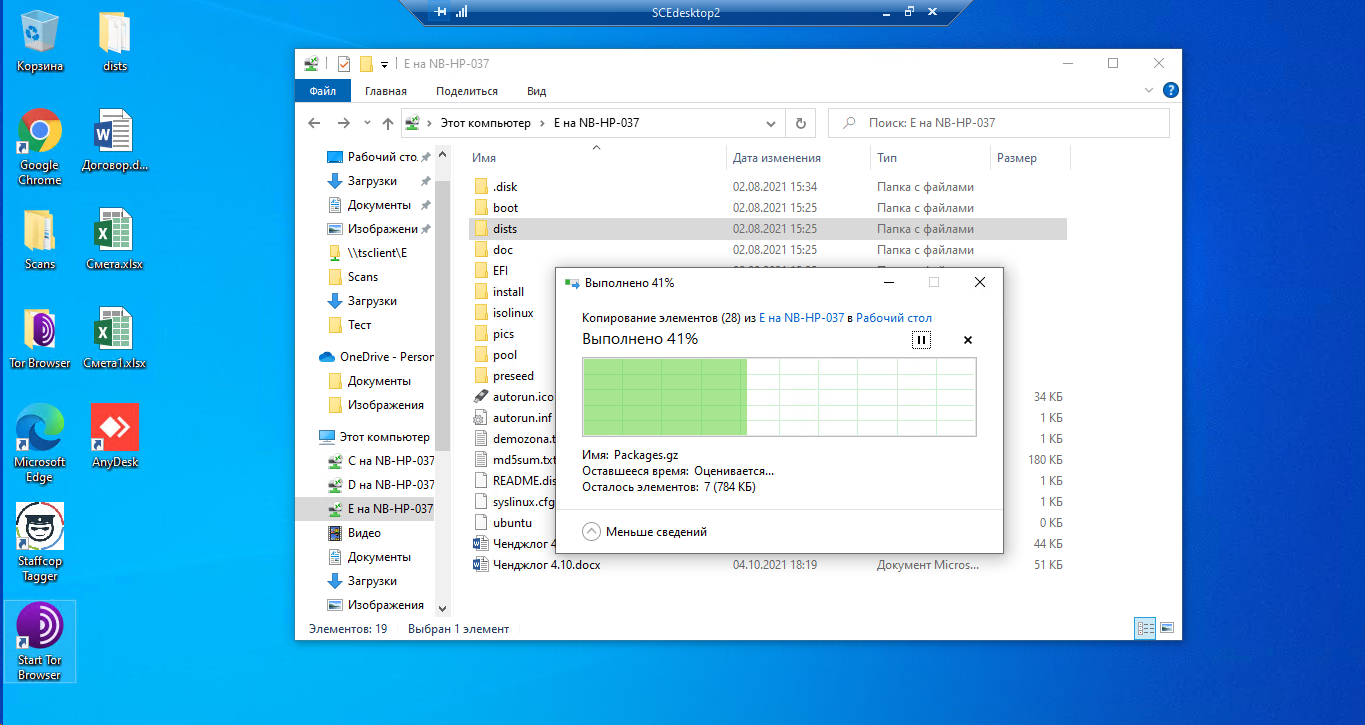

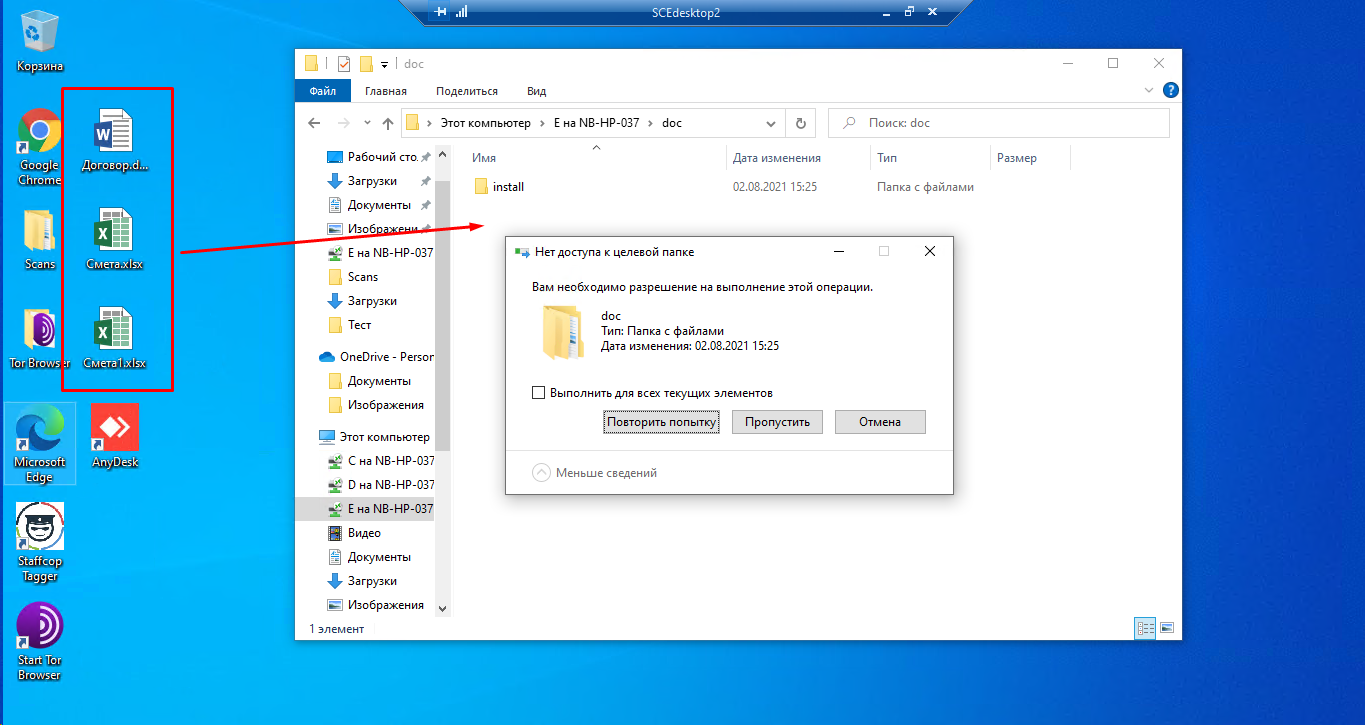

Запрет отправки файлов на флешку через RDP¶

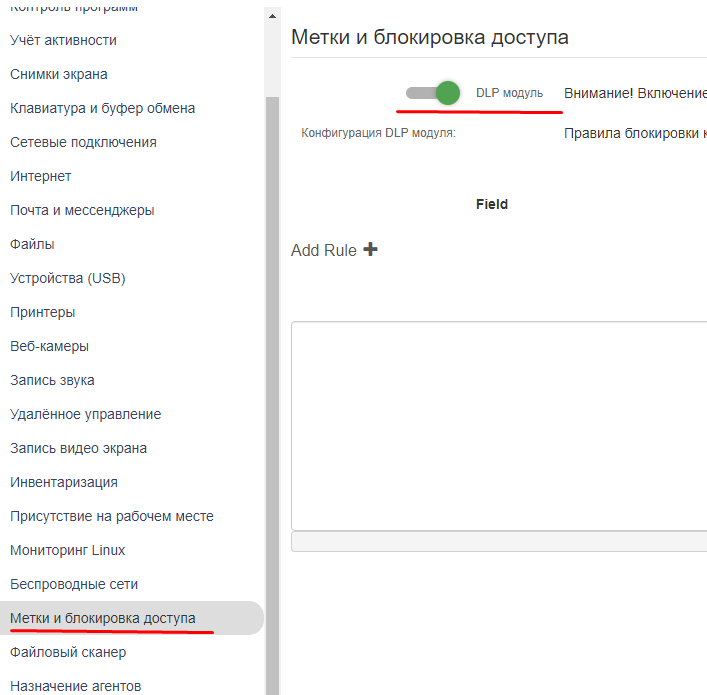

Активируйте DLP модуль в конфигурации компьютеров.

Обратите внимание, что блокировка будет работать только на тех ПК, где в конфигурации включен модуль.

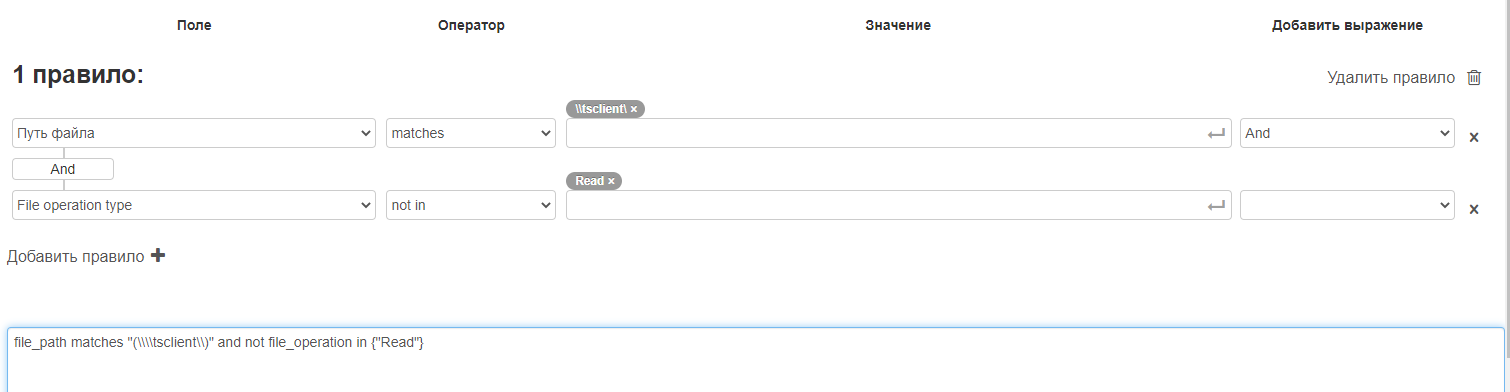

Создайте правило блокировки, которое будет запрещать запись файлов на диски, проброшенные через RDP клиент.

Первое условие здесь указывает путь к сетевому диску, который нужно контролировать, а второе - ограничивает разрешенные файловые операции только чтением.

Примечание

При составлении правила помните, что это правило блокировки, т.е. условия подразумевают запрет действий, когда правило истинно.

Готовый код такого правила будет иметь вид:

file_path matches "(\\\\tsclient\\)" and not file_operation in {"Read"}

Сохраните конфигурацию и проверьте работу модуля на ПК сотрудника.

При попытке открыть файл с подключенного диска, или скопировать файл для работы внутри терминальной сессии все работает.

Отправка рабочих файлов обратно на подключенный диск запрещена.

Таким образом можно запретить отправку файлов на любой подключенный через RDP клиент носитель.

Чтение файлов и работа внутри терминальной сессии доступны.

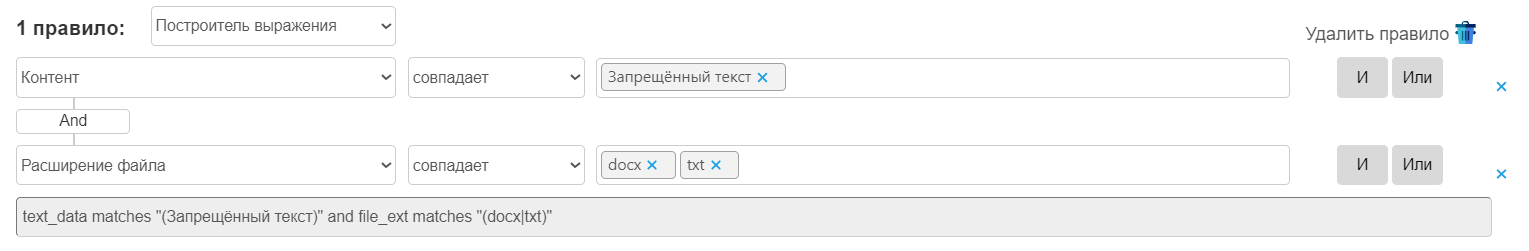

Блокировать работу с файлом, если в нём содержится искомый текст¶

DLP-модуль позволяет заблокировать работу с файлом, содержащим определённый текст. Это может помочь с предотвращением утечек информации за периметр безопасности.

Заблокировать работу с файлом можно при помощи правил работы DLP-модуля. Чтобы эффективно блокировать работу с файлами, содержащими определённый текст, есть два варианта настройки правил:

правило, отслеживающее файлы с определённым расширением;

правило, отслеживающее файлы с определённым типом контента.

Первый вариант проще в настройке, второй - более надёжный.

Блокировка по расширению файла¶

В веб-интерфейсе сервера Staffcop перейдите в раздел Панель управления - Конфигурации компьютеров - Метки и блокировка доступа.

Создайте новое правило:

Контент - совпадает - Запрещённый текст

И

Расширение файла - совпадает - Укажите расширения файлов, которые необходимо контролировать

Сохраните конфигурацию и примените её.

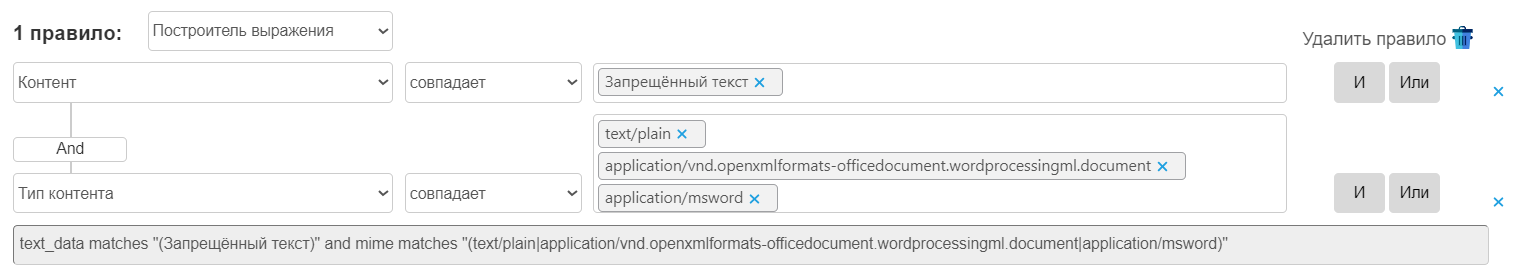

Блокировка по типу контента¶

В веб-интерфейсе сервера Staffcop перейдите в раздел Панель управления - Конфигурации компьютеров - Метки и блокировка доступа.

Создайте новое правило:

Контент - совпадает - Запрещённый текст

И

Тип контента - совпадает - Укажите необходимый тип контента

Сохраните конфигурацию и примените её.

Чтобы заблокировать файлы офисных форматов, добавьте в строку Тип контента следующие значения:

text/plain;

application/vnd.openxmlformats-officedocument.wordprocessingml.document;

application/vnd.openxmlformats-officedocument.spreadsheetml.sheet;

application/vnd.oasis.opendocument.text;

application/vnd.openxmlformats-officedocument.presentationml.presentation;

application/zip;

text/x-csrc;

application/vnd.oasis.opendocument.presentation.

Последнее обновление: 15.05.26