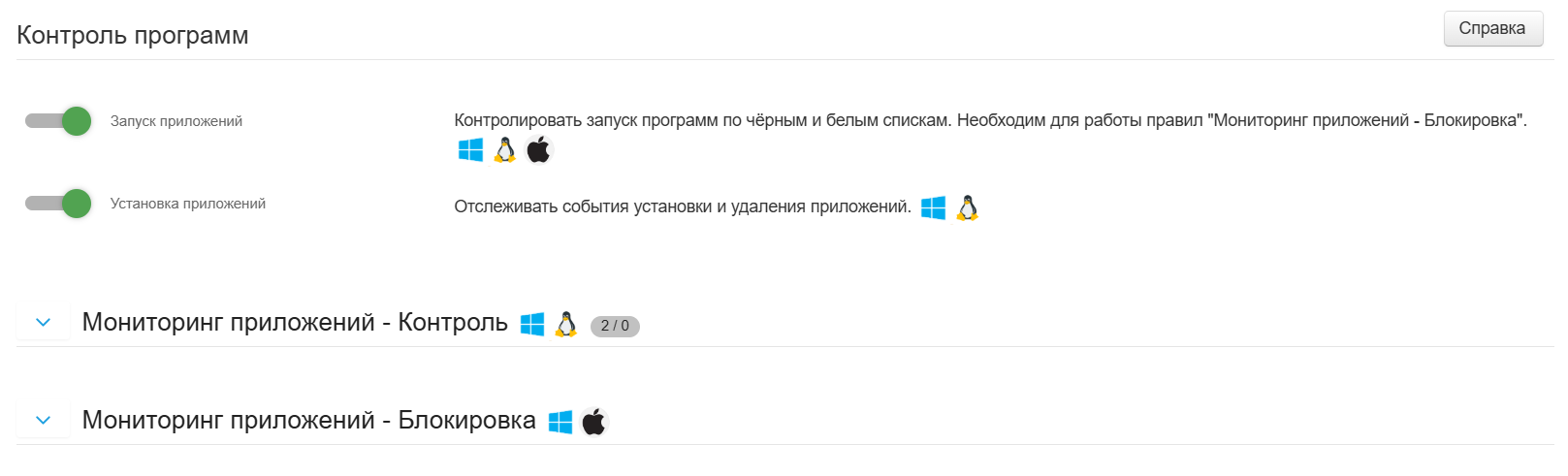

Контроль программ¶

Запуск приложений — модуль отслеживает запуск приложений.

Установка приложений — модуль отслеживает установку и удаление приложений.

Запуск приложений¶

По умолчанию события запуска/завершения приложений не фиксируются в БД. Для включения данного типа события необходимо проделать следующие действия:

Зайти под root и включить данный тип событий:

sudo su

echo "APP_RUN_EVENTS=True" >> /etc/staffcop/config

Перезагрузить staffcop:

staffcop restart

Теперь события будут обрабатываться сервером.

Мониторинг приложений — Контроль¶

Это правило может исключить из перехвата события, которые выполняются автоматически или заданы системных администратором на конечных станциях, уменьшая при этом нагрузку на сервер Staffcop Enterprise.

Запретить — запрет сбора событий генерируемого указанным исполняемым файлом, приложением или списка приложений.

Разрешить — разрешение на отслеживание событий для приложений, перечисленных в списке. Не указанные в списке приложения не отслеживаются.

Настройка для Linux¶

Для агентов Linux приложения можно добавить в исключения двумя способами:

по канонизированному абсолютному пути исполняемого файла,

по имени приложения в графическом интерфейсе (GUI) через WM_CLASS.

Канонизированный абсолютный путь¶

При настройке исключений укажите в Сетевом мониторинге — Приложения канонизированный абсолютный путь исполняемого файла.

Канонизированный путь — это фактическое расположение исполняемого файла без учета символических ссылок.

Чтобы определить полный путь к исполняемому файлу, запустите приложение и выполните команду:

realpath /proc/$(pgrep -n <имя_процесса>)/exe

Пример для Firefox:

realpath /proc/$(pgrep -n firefox)/exe

В выводе будет указан полный путь, например:

/snap/firefox/3836/usr/lib/firefox/firefox

Имя приложения по WM_CLASS¶

Доступно с версии агента 0.17.45-august.

Вместо пути можно указать имя приложения, которое определяется в графический сервере X11 через атрибут WM_CLASS. Он помогает системе различать приложения с одинаковыми бинарными именами или разными путями установки. Это удобно, если бинарные пути отличаются на разных дистрибутивах.

Чтобы узнать WM_CLASS приложения:

Запустите приложение.

Выполните команду:

xprop | grep WM_CLASS

Курсор примет вид прицела. Кликните по окну приложения.

В выводе появится WM_CLASS, которое содердит два значения, например:

WM_CLASS(STRING) = "google-chrome", "Google-chrome"Первое значение — instance name (имя экземпляра окна). Второе значение — class name (имя класса приложения).

Для исключений используйте второе значение Google-chrome, включая заглавные буквы.

Альтернативный способ: имя WM_CLASS можно найти в логах агента:

sudo /usr/share/staff/agent log | grep _wm_class

Вывод покажет имя приложения, которое можно указать в исключениях.

Внимание

Мониторинг приложений — Блокировка¶

Блокировать - блокировать запуск приложений по имени. Не внесённые в список приложения не блокируются.

Примечание

Строки списка являются только наборами обычных и специальных символов, и на них не накладывается никаких ограничений - например, не требуется, чтобы они имели формат абсолютных или относительных путей к файлу, имели бы дискретизацию по поддиректориям и т.п. Например, возможно заблокировать приложение «em32\no» (подстрока от относительного пути «System32\notepad.exe») и эта строка будет работать - по ней также будет осуществляться блокировка\разрешение старта различных процессов, например, будет заблокирован процесс «C:\Windows\System32\notepad.exe»).

Опасно

Не блокируйте процессы строками из одного-двух символов (например, «t.exe»), данное правило может привести к неработоспособности системы. При необходимости заблокировать подобное приложение указывайте абсолютный путь (C:\Programm Files\t.exe).

Пример:

список запрета запуска содержит три строки: «mspaint.exe»; «a.exe»; «*tb.exe»; список разрешения запуска - пустой. запускаются четыре процесса:

«C:\Windows\System32\mspaint.exe» - Совпадение с mspaint.exe. Будет заблокирован;

«D:\test\mspaint.exe» - Совпадение с mspaint.exe. Будет заблокирован;

«C:\Windows\System32\testA.exe» - Совпадение с a.exe. Будет заблокирован;

«D:\test\a.exe» - Совпадение с a.exe. Будет заблокирован;

«D:\test\b.exe» - Будет разрешен, т.к. совпадений нет.

Разрешить — список разрешенных приложений по имени.

Примечание

При добавлении разрешенных приложений учитывайте, что все приложения, не внесенные в разрешенный список, блокируются! Это может привести к неработоспособности операционной системы.

Осторожно

Для корректной работы системы при внесении изменений в список разрешенных программ обязательно должны быть указаны системные процессы.

Последнее обновление: 23.10.25